10月19日上午,国家安全机关披露了美国国家安全局对国家授时中心实施的重大网络攻击活动。国家互联网应急中心通过分析研判和追踪溯源,公布了此次攻击事件的具体技术细节。

2022年3月起,NSA利用某国外品牌手机短信服务漏洞,秘密监控十余名国家授时中心工作人员,非法窃取手机通讯录、短信、相册、位置信息等数据。2023年4月起,NSA在“三角测量”行动曝光前,多次于北京时间凌晨,利用在某国外品牌手机中窃取的登录凭证入侵国家授时中心计算机,刺探内部网络建设情况。2023年8月至2024年6月,NSA针对性部署新型网络作战平台,对国家授时中心多个内部业务系统实施渗透活动,并企图向高精度地基授时导航系统等重大科技基础设施发动攻击。

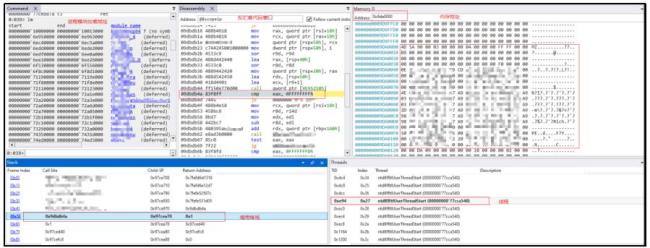

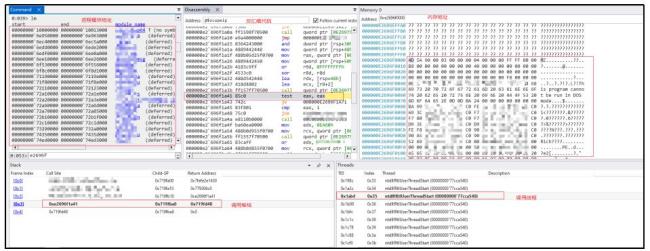

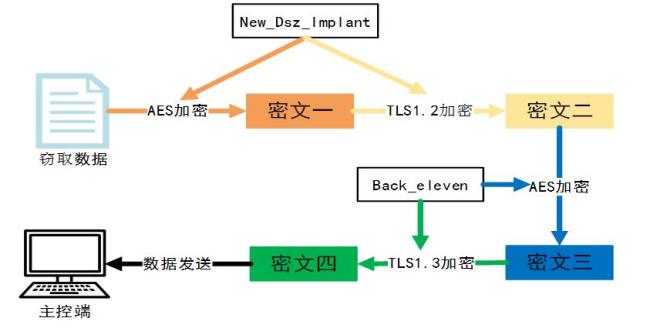

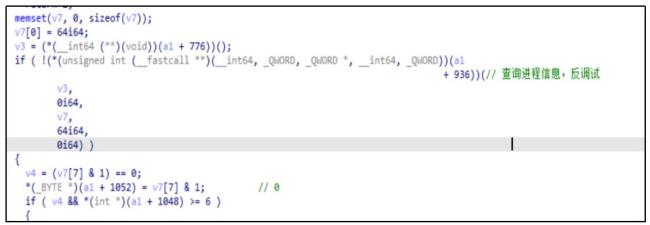

此次事件中,NSA展示了世界领先水准的战术理念、操作手法、加密通讯和免杀逃逸能力。NSA通过使用正常业务数字证书、伪装Windows系统模块、代理网络通信等方式隐蔽其攻击窃密行为,并深入研究杀毒软件机制以避免检测。NSA使用网攻武器构建回环嵌套加密模式,加密强度远超常规TLS通讯,通信流量更加难以解密还原。在整个活动周期,NSA会对受控主机进行全面监控,文件变动、关机重启都会导致其全面排查异常原因。NSA会根据目标环境动态组合不同网攻武器功能模块进行下发,表明其统一攻击平台具备灵活的可扩展性和目标适配能力。但其整体创新性缺失和部分环节乏力,显示出在被各类曝光事件围追堵截后,技术迭代升级面临瓶颈困境。

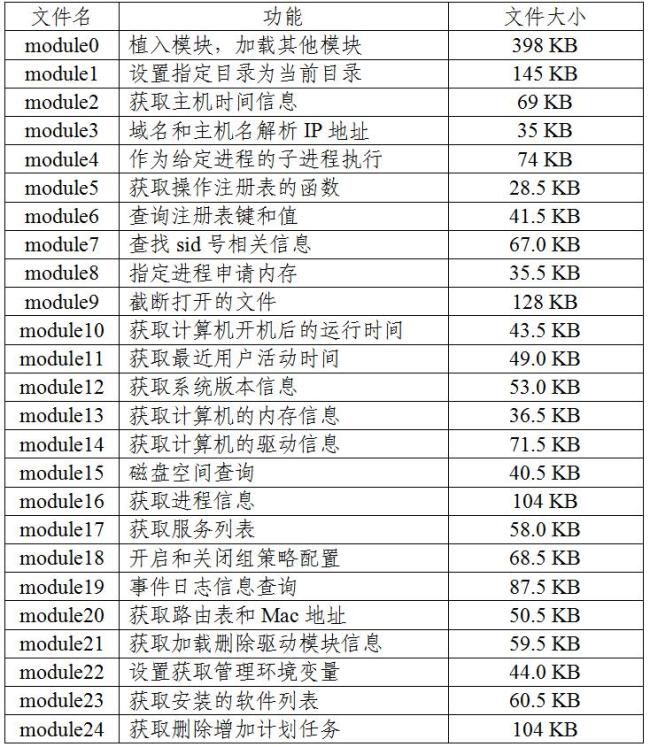

此次攻击事件中,NSA利用“三角测量行动”获取授时中心计算机终端的登录凭证,进而获取控制权限,部署定制化特种网攻武器,并针对授时中心网络环境不断升级网攻武器,进一步扩大网攻窃密范围,以达到对该单位内部网络及关键信息系统长期渗透窃密的目的。NSA使用的网攻武器共计42款,可分为三类:前哨控守(“eHome_0cx”)、隧道搭建(“Back_eleven”)和数据窃取(“New_Dsz_Implant”),以境外网络资产作为主控端控制服务器实施攻击活动共计千余次。

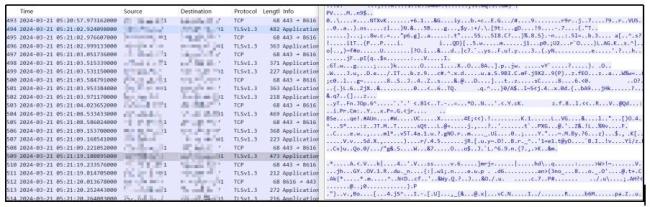

2022年3月24日至2023年4月11日,NSA通过“三角测量”行动对授时中心十余部设备进行攻击窃密。2022年9月,攻击者通过授时中心网络管理员某国外品牌手机,获取了办公计算机的登录凭证,并利用该凭证获得了办公计算机的远程控制权限。2023年4月11日至8月3日,攻击者利用匿名通信网络节点远程登录办公计算机共80余次,并以该计算机为据点探测授时中心网络环境。

2023年8月3日至2024年3月24日,攻击者向网管计算机植入了早期版本的“Back_eleven”,窃取网管计算机数据,并在每次攻击结束后清除网络攻击武器内存占用和操作痕迹。该阶段“Back_eleven”功能尚未成熟,攻击者每次启动前需远程控制关闭主机杀毒软件。

2024年3月至4月,攻击者针对授时中心网络环境,定制化升级网络攻击武器,植入多款新型网络攻击武器,实现对计算机的长期驻留和隐蔽控制。攻击者加载“eHome_0cx”“Back_eleven”“New_Dsz_Implant”,配套使用的20余款功能模块,以及10余个网络攻击武器配置文件。攻击者利用多款网络攻击武器相互配合,搭建起4层加密隧道,形成隐蔽性极强且功能完善的网攻窃密平台。

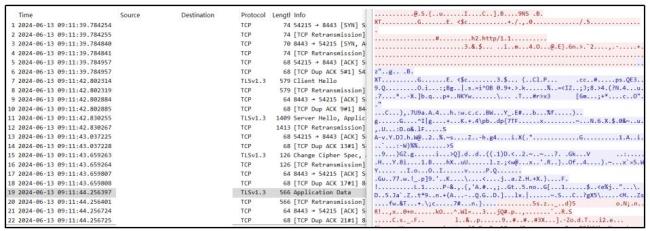

2024年5月至6月,攻击者利用“Back_eleven”以网管计算机为跳板,攻击上网认证服务器和防火墙。6月13日9时,攻击者激活网管计算机上的“eHome_0cx”,植入“Back_eleven”“New_Dsz_Implant”,并以此为跳板窃取认证服务器数据。7月13日9时,攻击者再次激活网管计算机上的“eHome_0cx”,下发“Back_eleven”和“New_Dsz_Implant”窃取数据。

攻击者在此次网络攻击事件中使用的网攻武器、功能模块、恶意文件等总计42个,主要网攻武器按照功能可分为前哨控守类武器、隧道搭建类武器、数据窃取类武器。攻击者利用这些武器实现了长期控守目标计算机终端、搭建网络通信和数据传输隧道、窃取数据等功能。

)

)

)

)

)

)

)

)

)

)

)

)

)

)