这是(GZZDdata)整理的信息,希望能帮助到大家

在『数字化』时代,数据的安全与完整性对个人和企业都至关重要。而其中一类被称为勒索病毒的恶意软件,对运行各类操作系统的计算机均构成了严重威胁。本文将聚焦于在Linux环境下运作的勒索病毒,探讨其运作原理、常见传播途径、带来的影响以及基础的防范与应对思路。

一、Linux勒索病毒的基本概念

勒索病毒,是一种特殊的恶意软件。其核心行为是侵入计算机系统,使用高强度加密算法对用户存储的文件进行加密,使其无法被正常读取和使用。完成加密后,攻击者会留下勒索信息,要求受害者支付一定数额的赎金,以换取解密密钥或解密工具。长期以来,这类攻击常与个人电脑操作系统关联,但随着Linux系统在『服务器』、云计算平台、物联网设备及开发环境中的广泛应用,其也逐渐成为攻击者的重要目标。

针对Linux系统的勒索病毒,其设计目标往往更为明确:攻击企业级的应用『服务器』、数据库『服务器』、备份系统以及网络存储设备。这些目标通常存储着高价值的业务数据,一旦被加密,可能导致业务长时间中断,从而迫使受害者考虑支付赎金。

二、常见的传播与入侵方式

了解勒索病毒的传播途径是有效防御的高质量步。针对Linux系统的勒索病毒,其入侵方式通常包括以下几种:

1.利用软件与服务漏洞:这是最主要的入侵方式之一。攻击者会持续扫描『互联网』上开放的Linux『服务器』,寻找未及时修补的安全漏洞。常见的攻击目标包括存在远程代码执行漏洞的Web应用框架、内容管理系统、『服务器』软件以及错误配置的数据库服务。一旦发现可利用的漏洞,攻击者便能直接上传并执行勒索病毒程序。

2.弱密码与暴力破解:对于开放了远程管理服务的系统,攻击者会尝试使用自动化工具,通过常见的或过于简单的用户名密码组合进行暴力破解。这尤其针对开放了SSH服务的Linux『服务器』。一旦获取到有效的管理员凭证,攻击者便能如同合法用户一样登录系统,并手动部署勒索病毒。

3.通过第三方软件仓库:在某些情况下,攻击者会劫持或伪装成合法的软件包仓库,或在社区维护的软件库中植入含有恶意代码的软件包。如果系统管理员未加甄别地安装了这些软件包,勒索病毒便会随之潜入系统。

4.供应链攻击:攻击者将恶意代码植入软件开发工具链或合法的软件更新包中。当用户下载并使用这些被污染的开发工具或进行常规软件更新时,恶意代码便会悄无声息地进入其系统环境,并可能在特定条件下被激活。

5.人为操作失误:例如,管理员无意中在『服务器』上执行了来源不明的脚本或程序,或者打开了通过网络钓鱼邮件传播的恶意附件。

三、Linux勒索病毒的典型影响与特征

一旦Linux系统被勒索病毒成功入侵,通常会表现出以下特征和造成相应影响:

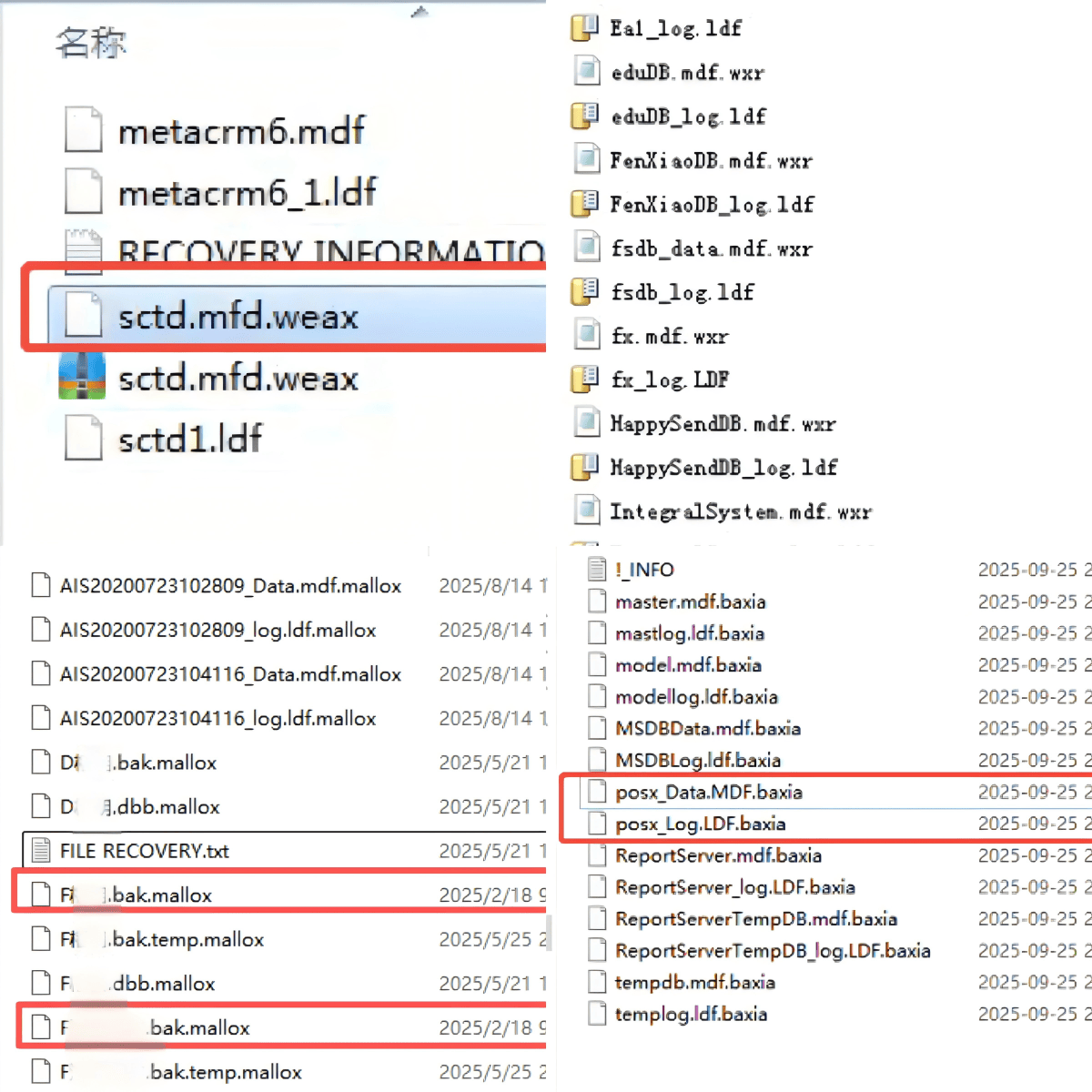

1.文件被加密:病毒会遍历指定的目录,对文档、图片、数据库文件、配置文件、网站源码、虚拟机磁盘文件等几乎所有有价值的文件进行加密。加密完成后,原文件通常会被删除或替换为加密后的新文件,文件扩展名可能被修改为特定的后缀。

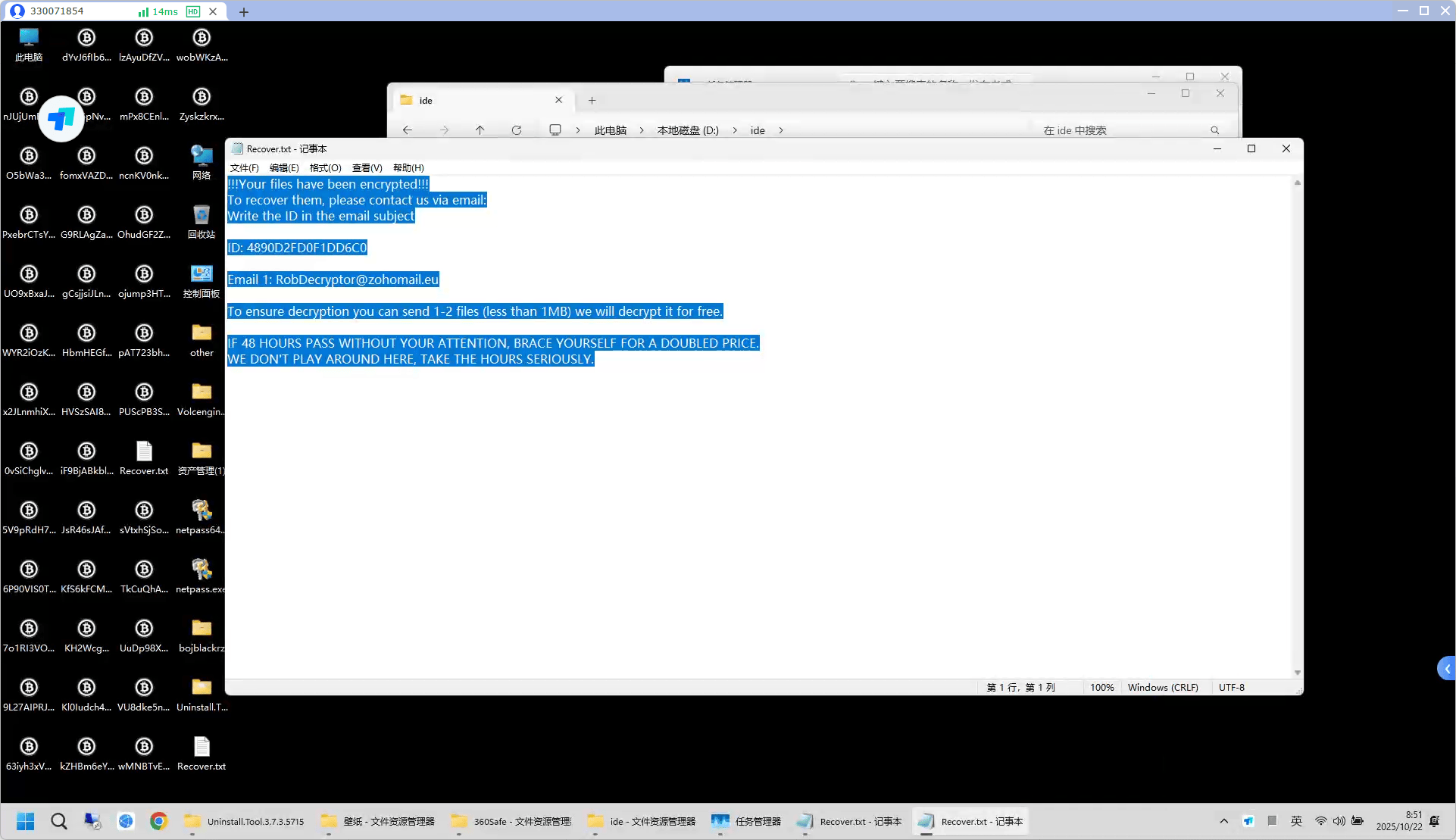

2.留下勒索信息:攻击者会在被加密的目录中留下文本文件,或修改桌面背景,明确告知系统已被入侵、文件已被加密。这些信息会详细说明支付赎金的方式,通常要求使用难以追踪的数字货币进行支付,并威胁逾期不支付将销毁密钥或提高赎金金额。

3.系统与服务中断:由于关键的应用文件、配置文件或数据库文件被加密,依赖这些文件运行的服务会立即停止工作。网站无法访问、应用程序报错、数据库连接失败,导致业务完全瘫痪。

4.可能伴随数据窃取:部分勒索病毒在加密文件前,会先窃取系统中的敏感数据。攻击者会以此作为要挟,声称如果受害者不支付赎金,将在网络上公开这些数据,造成二次伤害。

5.资源消耗与异常进程:在加密过程中,系统可能会出现异常的高CPU或磁盘I/O使用率,并可能观察到陌生的进程在运行。

四、基础的防范措施

预防远胜于补救。以下是一些针对Linux系统防范勒索病毒的基础性措施:

1.及时更新与补丁管理:建立严格的系统与软件更新策略。确保操作系统内核、所有安装的软件、库文件以及应用程序都及时安装最新的安全补丁。可以使用自动化工具来辅助管理更新。

2.强化身份验证与访问控制:

*对所有远程访问服务使用密钥认证,并禁用密码认证。

*遵循最小权限原则,为每个服务和用户分配仅够其完成任务所需的最低权限。

*修改默认端口,减少被自动化工具扫描的概率。

3.部署与配置安全工具:

*安装并正确配置防火墙,严格限制不必要的入站和出站连接。

*使用入侵检测系统或入侵防御系统,监控网络流量和系统日志中的异常行为。

*考虑部署专门针对勒索病毒的端点检测与响应解决方案。

4.实施严格的数据备份策略:这是应对勒索病毒最有效的手段。

*定期备份:对所有关键数据执行定期、自动化的备份。

*隔离备份:确保备份数据与生产网络隔离,例如使用离线备份或写入一次、读取多次的存储设备。

*测试恢复:定期验证备份数据的完整性和可恢复性,确保在需要时能够成功还原。

5.提高安全意识与规范操作:

*对系统管理员和用户进行安全培训,警惕网络钓鱼邮件,不下载和运行来源不明的软件。

*建立安全的软件获取渠道,优先从官方或可信的仓库安装软件。

*对系统进行定期安全审计和漏洞扫描。

五、遭遇攻击后的应对思路

如果发现Linux系统可能已感染勒索病毒,建议按以下步骤冷静应对:

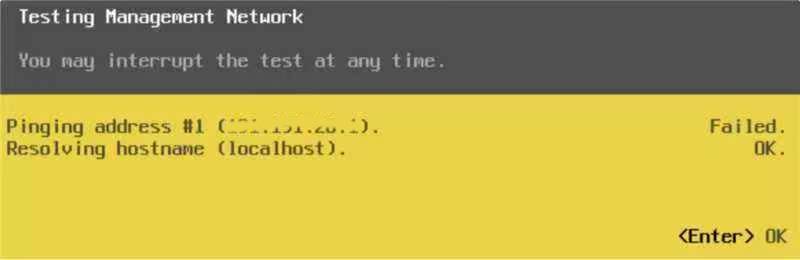

1.立即隔离:高质量时间将受感染的系统从网络中断开,以防止病毒横向传播到网络中的其他设备。

2.评估影响:确定感染范围,查看哪些『服务器』、存储设备上的数据被加密,评估业务受影响的程度。

3.保留证据:不要立即关闭『服务器』或删除病毒文件。可以创建系统内存和磁盘的镜像,或记录下病毒进程、勒索信息等细节,这些可能有助于后续分析和溯源。

4.寻求专业帮助:可以联系专业的安全技术人员进行处理。同时,可以查阅一些安全研究机构发布的勒索病毒信息,有时能找到特定病毒的解密工具。

5.恢复系统:在确认病毒已被清除后,使用干净的备份数据来恢复系统和业务。这是最推荐且最安全的恢复方式。

6.加固系统:在系统恢复运行后,多元化彻底分析入侵根源,修补漏洞,并实施前述的强化防范措施,避免再次遭受攻击。

需要明确的是,支付赎金并不能保证能取回数据,反而会助长攻击者的气焰,并可能使自己成为再次攻击的目标。依赖可靠的数据备份进行恢复,是从此类事件中脱身最根本的途径。

总之,Linux系统的安全性虽然相对较高,但绝非固若金汤。面对日益猖獗且针对性强的勒索病毒,任何运行Linux系统的环境都需要摒弃侥幸心理,从技术和管理层面构建纵深防御体系,核心在于严格的访问控制、持续的漏洞修补以及最重要的一点——可靠且隔离的数据备份。只有通过综合性的防护策略,才能有效降低风险,在『数字化』浪潮中保障数据资产的安全。

)

)

)

)

)

)

)

)

)

)

排名(性价比高的特种车))

)

)

)

)